1. Introducción: ¿Por qué la seguridad informática es importante para todos?

La seguridad informática no es solo un tema técnico, es una **responsabilidad compartida por cada empleado**. Incluso las acciones más pequeñas pueden tener un gran impacto en la protección de la información de la empresa y la tuya personal.

Ejemplo de daño real:

Imagina que un empleado descarga un archivo de internet que parece una plantilla útil para su trabajo. Sin saberlo, ese archivo contiene un **malware** diseñado para robar contraseñas. Esto no solo pone en riesgo las cuentas bancarias o los sistemas internos de la empresa, sino también las cuentas personales de los empleados. El daño va más allá del robo, incluyendo el tiempo y el costo significativos de recuperar las cuentas y restaurar la confianza.

2. Conceptos Básicos: Internet y Wi-Fi

Conexión a Internet

Internet es una red global que nos permite comunicarnos y acceder a información. Nos conectamos a través de **routers y redes Wi-Fi**.

Es vital diferenciar entre **redes Wi-Fi seguras** (con contraseña) y **redes Wi-Fi públicas** (abiertas y no seguras).

Ejemplo de daño real:

Un empleado se conecta a una **red Wi-Fi pública no segura** en una cafetería mientras revisa correos o documentos de la empresa. Un ciberdelincuente en la misma red podría interceptar fácilmente esa información sensible, como datos de clientes o contraseñas de acceso a sistemas empresariales, comprometiendo la confidencialidad de la compañía.

Optimización de Wi-Fi: ¿Por qué mi Wi-Fi es lento a veces?

Objetos y Materiales que Afectan la Señal:

Las señales Wi-Fi viajan por el aire, pero ciertos materiales y objetos pueden absorberlas, reflejarlas o dispersarlas, lo que debilita significativamente la conexión y reduce la velocidad.

Ejemplos claros de objetos y materiales:

Muros gruesos de concreto o ladrillo: Son uno de los mayores obstáculos para las señales Wi-Fi.

Grandes objetos metálicos: Archivadores metálicos, electrodomésticos (como neveras o microondas), armarios metálicos. El metal es un excelente bloqueador de señales.

Agua: Acuarios grandes, calentadores de agua, o incluso el cuerpo humano (dado que somos en su mayoría agua).

Vidrio (especialmente si es grueso o tiene tintes metálicos).

Ejemplo de daño real:

Imagina que el router Wi-Fi de la empresa está ubicado detrás de un voluminoso archivador metálico lleno de documentos, o en una oficina con paredes de concreto muy gruesas. Los empleados que se encuentren más lejos o separados por estos obstáculos experimentarán velocidades de internet extremadamente lentas. Esto no solo ralentiza tareas esenciales como subir archivos a OneDrive, descargar documentos grandes o participar en videollamadas, sino que también genera una gran frustración y afecta la productividad.

Distancia entre el Router y el Dispositivo (Cliente):

A medida que te alejas del router Wi-Fi, la intensidad de la señal disminuye progresivamente. Cuanto mayor sea la distancia, menor será la velocidad de conexión y mayor la probabilidad de sufrir desconexiones.

Ejemplo de daño real:

Si el router de la empresa está estratégicamente ubicado en la recepción, pero un empleado trabaja en una oficina al final de un largo pasillo, la señal Wi-Fi llegará extremadamente débil. Esta baja intensidad puede provocar que las videollamadas se corten constantemente, que las páginas web tarden una eternidad en cargar, y que la sincronización con OneDrive sea excesivamente lenta o se interrumpa. Esto no solo impacta negativamente la productividad, sino que también puede llevar a la pérdida de datos si una sincronización se interrumpe antes de que el archivo se guarde completamente.

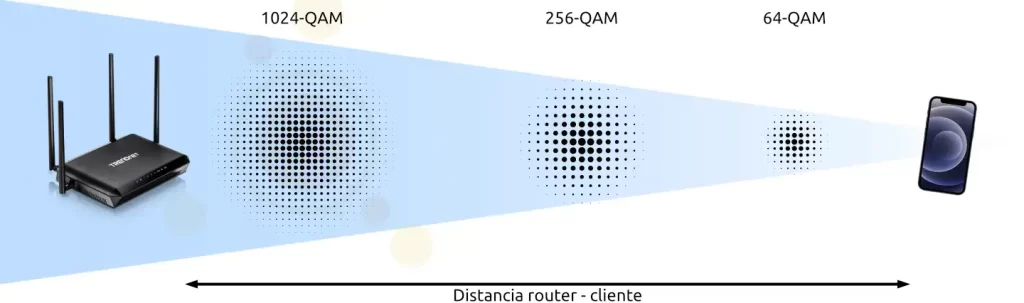

Interferencias de Otros Dispositivos:

Otros dispositivos electrónicos pueden emitir señales en las mismas frecuencias que el Wi-Fi, creando “ruido” electromagnético que degrada la calidad y la velocidad de la conexión inalámbrica.

Ejemplos de dispositivos: Hornos microondas, teléfonos inalámbricos antiguos (especialmente los que operan en la banda de 2.4 GHz), monitores de bebé y dispositivos Bluetooth cercanos.

Ejemplo de daño real:

Durante una reunión importante, alguien enciende el horno microondas justo al lado de donde está ubicado el router Wi-Fi. De repente, la videollamada de un empleado conectado a esa red empieza a pixelarse, a entrecortarse, o incluso se desconecta por completo, interrumpiendo una comunicación crucial con un cliente o proveedor.

Cómo tener la mejor conexión Wi-Fi posible (en la empresa y en casa):

Ubicación del Router: Colocar el router en un lugar central y elevado (no en el suelo). Debe estar libre de obstáculos como paredes gruesas, objetos metálicos grandes o acuarios.

Actualización del Router: Si el router actual es muy antiguo, considerar adquirir uno moderno. Los routers actuales ofrecen un mejor rendimiento, mayor alcance y características de seguridad mejoradas.

Uso de Redes 5GHz: Si el router lo permite, utilizar la banda de 5GHz para dispositivos que estén cerca del router. Esta banda es generalmente más rápida y menos susceptible a interferencias, aunque su alcance es menor que la banda de 2.4GHz.

Menos Dispositivos Conectados: Desconectar de la red Wi-Fi aquellos dispositivos que no se estén utilizando en ese momento.

Contraseña Fuerte: Proteger la red Wi-Fi con una contraseña robusta y única para evitar que vecinos o extraños se conecten y consuman el ancho de banda, o incluso accedan a la red interna.

Extensores/Repetidores Wi-Fi: Considerar el uso de extensores de rango o repetidores de señal si existen “zonas muertas” (áreas sin señal o con señal muy débil) tanto en la empresa como en el hogar.

Navegadores de Internet (Chrome, Edge):

Son las puertas de acceso a Internet. Es crucial saber cómo diferenciarlos y usarlos de forma segura.

**Sitio Web Seguro:** Siempre verifica que la dirección comience con **HTTPS** y que veas un **candado verde** en la barra de direcciones.

Mantén tu navegador **siempre actualizado** a la última versión.

Ejemplo de daño real:

Al utilizar un navegador desactualizado, la empresa queda vulnerable a nuevos ataques cibernéticos. Las amenazas modernas a menudo explotan debilidades y vulnerabilidades conocidas en software antiguo. Un navegador obsoleto podría no reconocer un sitio web malicioso, lo que podría llevar a los empleados a caer en trampas de phishing o a descargar software malicioso sin darse cuenta.

3. Virus Modernos: Ransomware y Phishing

Ransomware:

El ransomware es un tipo de software malicioso que, una vez activado, encripta todos los archivos del usuario o de la red de la empresa. Posteriormente, exige un rescate (generalmente en criptomonedas) a cambio de proporcionar la clave de descifrado que liberaría los archivos.

Ejemplo de daño real:

Un empleado recibe un correo electrónico que parece ser de un proveedor o colega, con un enlace que parece legítimo. Al hacer clic, accidentalmente activa un ransomware. De repente, todos los archivos críticos de la red de la empresa —documentos, hojas de cálculo, bases de datos de clientes y contabilidad— se vuelven inaccesibles. La empresa queda completamente paralizada, pierde la capacidad de operar y de generar ventas. Si no se tienen copias de seguridad actualizadas, la empresa podría verse forzada a pagar el rescate, con la incertidumbre de si recuperará sus datos, o en el peor de los casos, perderá toda su información para siempre. Esto conlleva pérdidas económicas masivas, daño irreparable a la reputación y posibles responsabilidades legales.

Phishing:

Los ciberdelincuentes utilizan el phishing para engañar a las personas y hacer que revelen información confidencial (como contraseñas, números de tarjetas de crédito o datos bancarios). Lo hacen haciéndose pasar por entidades legítimas y de confianza (bancos, servicios de correo electrónico, empresas conocidas) a través de correos electrónicos, mensajes de texto o sitios web falsos que imitan a los originales.

Ejemplo de daño real:

Un empleado recibe un correo electrónico que parece ser de su banco, solicitándole “verificar” sus datos haciendo clic en un enlace. El sitio web al que es dirigido se ve idéntico al del banco, pero en realidad es una página falsa controlada por los delincuentes. Al ingresar sus credenciales (usuario y contraseña), el atacante las roba instantáneamente. Con esas credenciales, los delincuentes podrían acceder a las cuentas bancarias personales del empleado o, si el empleado usa la misma contraseña para el trabajo, a cuentas empresariales, lo que podría resultar en un fraude financiero directo significativo para la empresa o el individuo.

4. Buenas Prácticas en el Uso de Computadoras y Manejo de Archivos

Establecer normas básicas para mantener los equipos seguros y funcionales. Esto incluye la creación y el uso de contraseñas fuertes y únicas (ALFA NUMÉRICAS) para cada servicio, la importancia de no compartir información sensible con terceros y la necesidad vital de mantener todo el software actualizado (sistema operativo, aplicaciones de Office, antivirus).

Ejemplo de daño real:

Un empleado, por comodidad, anota sus contraseñas en un post-it pegado al monitor, o usa la misma contraseña simple para todas sus cuentas (correo, OneDrive, banca). Si alguien externo logra ingresar a la oficina sin ser detectado, o si esa contraseña se filtra de otro servicio en línea que no está relacionado con la empresa, el acceso a todos los sistemas de la empresa (correo electrónico, archivos en OneDrive) queda completamente comprometido. Esto permite a los atacantes robar información confidencial, enviar correos de phishing en nombre de la empresa o introducir malware en la red.

¡Cuidado con la pérdida de información por no guardar archivos!

Muchos usuarios asumen erróneamente que los programas guardan automáticamente su trabajo todo el tiempo, pero esto no siempre es así, o pueden ocurrir imprevistos que causen la pérdida de datos. Debemos de hacer uso responsable de los recursos de nuestros computadores y conocer sus limitaciones.

Ejemplo de daño real:

Descarga de batería de un portátil: Un empleado está trabajando en un informe crucial en su laptop. Lleva horas sin guardar el progreso. De repente, la batería se agota por completo, y el portátil se apaga sin previo aviso. Todo el trabajo no guardado desde la última vez que se guardó se pierde irremediablemente. Esto significa horas de esfuerzo desperdiciado, retrasos en la entrega y una gran frustración, especialmente si el documento era extenso o contenía gráficos complejos.

Falla eléctrica/Apagón: Otro escenario común es que un empleado esté creando una presentación vital en su computadora de escritorio. Se produce un apagón repentino en la oficina. Si el empleado no ha estado guardando su trabajo regularmente o si el programa no cuenta con una función de auto-recuperación robusta, toda la información desde el último guardado manual se pierde. Esto obliga a empezar de nuevo o a reconstruir una parte significativa del contenido, generando pérdida de tiempo y productividad.

Cierre accidental del programa: Un usuario cierra un documento sin querer o sin haber guardado los últimos cambios. Si el programa no tiene configurada la recuperación automática de forma efectiva, o si el archivo no se ha sincronizado correctamente con OneDrive antes del cierre, esos cambios recientes simplemente desaparecen.

RECOMENDACIONES CLAVE

Guardar Frecuentemente: Enseñar y fomentar el hábito de presionar Ctrl + G (o el botón de guardar) cada pocos minutos mientras se trabaja en un documento.

Aprovechar el AutoGuardado de los software, Office 365/OneDrive: Aprovechar la función de AutoGuardado en las aplicaciones que lo permiten y que funciona de manera automática. Archivos de office guardados en OneDrive tienen guardado automático. Esta característica elimina en gran medida la preocupación por la pérdida de datos debido a fallas inesperadas, siendo una ventaja clave de la infraestructura de nube que ya poseen.

Guardar Directamente en CLOUDS/NUBES (OneDrive, Google Drive, iCloud Drive, Dropbox) entre otros: Guardar los archivos directamente en NUBES no solo asegura el acceso desde cualquier dispositivo y ubicación, sino que también proporciona una capa de “auto-guardado” constante y permite la recuperación de versiones anteriores de los archivos, lo que minimiza drásticamente el riesgo de pérdida por estas fallas.

Adquirir memorias USB y Discos duros portátiles en tiendas oficiales y lugares confiables. Es común que estos dispositivos sean falsificados y no tengan la capacidad de almacenamiento real que prometen.

Copias de Seguridad (Backup): Su importancia vital

Una copia de seguridad (backup) representa la última y más crucial línea de defensa contra la pérdida de datos. Se debe de usar la regla 3-2-1 (tener al menos 3 copias de los datos, almacenadas en 2 tipos diferentes de medios de almacenamiento, y 1 de esas copias debe estar fuera de sitio o en la nube). Para el contexto de la empresa, es fundamental resaltar el rol de las nubes online como una forma de copia de seguridad constante, pero también la necesidad de considerar un respaldo adicional y periódico en medios de almacenamiento externo, incluso si es manual.

Ejemplo de daño real:

A pesar de todas las precauciones y buenas prácticas, la empresa sufre un ataque de ransomware devastador o un fallo catastrófico en un disco duro central donde se almacenaban los datos cruciales. Si la empresa no tiene copias de seguridad actualizadas y verificadas, todos los años de trabajo, los datos históricos de clientes, las facturas, la contabilidad y otros documentos esenciales se pierden por completo. La empresa podría verse forzada a cerrar sus operaciones al no poder operar ni recuperar su información vital, lo que llevaría a la quiebra. Una simple y periódica copia de seguridad externa (por ejemplo, en un disco duro USB que se guarde de forma segura) podría ser la diferencia entre la supervivencia del negocio y su desaparición.